Quando si parla di Bluetooth, si sentono spesso parole come BLE, Beacon, iBeacon, Eddytstone, ecc. Quali sono le connessioni e le differenze tra loro? Quella che segue è una spiegazione dettagliata della tecnologia Bluetooth coinvolta in termini tecnici e applicazioni Bluetooth comuni.

1. Spiegazione dei termini tecnici Bluetooth

Faro: Beacon si basa sul rilevamento di prossimità Bluetooth a bassa energia trasmettendo un identificatore univoco universale rilevato da un'app o un sistema operativo compatibile.

2. L'origine e la classificazione di BLE

La specifica originale è stata sviluppata da Nokia nel 2006 con il nome Wibree. L'azienda ha sviluppato una tecnologia wireless adattata dallo standard Bluetooth che fornirebbe un consumo energetico e un costo inferiori riducendo al minimo le differenze rispetto alla tecnologia Bluetooth. I risultati sono stati pubblicati nel 2004 utilizzando il nome Bluetooth Low End Extension. Wibree è una nuova tecnologia a radiofrequenza che può funzionare insieme al Bluetooth ma utilizzando solo una frazione della potenza. La tecnologia è stata commercializzata come Bluetooth Smart e l'integrazione nella versione 4.0 della Core Specification è stata completata all'inizio del 2010.

1) Dispositivi Bluetooth - Dispositivi precedenti alla 4.0 - Bluetooth BR/EDR (Bluetooth classico).

Un dispositivo Bluetooth classico è in grado di comunicare con altri dispositivi Bluetooth classici e dispositivi Bluetooth Smart Ready. Come connessioni telefoniche wireless, cuffie wireless e altoparlanti wireless, ecc. SPP (Serial Port Profile) è un profilo Bluetooth classico, SPP definisce i requisiti per i dispositivi Bluetooth necessari per la configurazione di connessioni via cavo seriale emulate utilizzando RFCOMM tra due dispositivi peer.

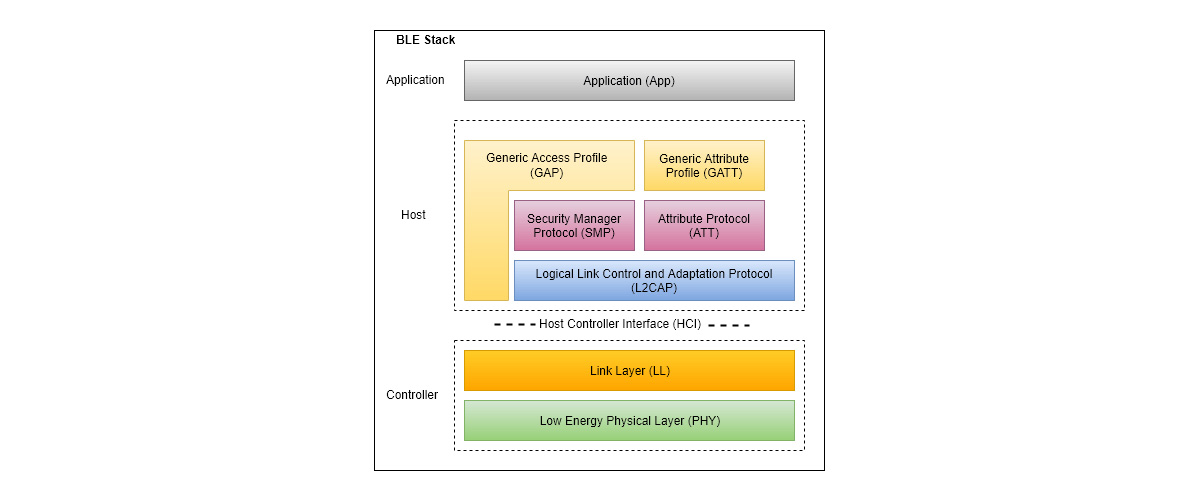

2) Bluetooth intelligente dispositivi - Fondamentalmente dispositivi Bluetooth a bassa energia come periferiche (si pensi a monitor cardiaci, attrezzature per il fitness, ecc.).

Un dispositivo Bluetooth Smart può comunicare solo con il dispositivo Bluetooth Smart e Bluetooth Smart Ready. È un protocollo che consente il funzionamento a lungo termine dei dispositivi Bluetooth nella trasmissione di dati a basso volume. BLE consente fattori di forma più piccoli, una migliore ottimizzazione della potenza e celle di alimentazione che durano per anni con una singola carica.

3) Dispositivi Bluetooth Smart Ready - Fondamentalmente dispositivi che potrebbero supportare sia Bluetooth Low Energy che Bluetooth BR/EDR (Bluetooth classico).

Bluetooth a bassa energia la tecnologia opera nella stessa gamma di spettro (la banda ISM 2.400–2.4835 GHz) della tecnologia Bluetooth classica, ma utilizza un diverso insieme di canali. Invece dei classici settantanove canali Bluetooth da 1 MHz, Bluetooth Low Energy ha quaranta canali da 2 MHz. BLE non è adatto per la comunicazione di grandi quantità di dati e viene generalmente utilizzato per rilevare dispositivi ed eseguire semplici comunicazioni.

Sia BLE che Bluetooth classico può coprire fino a 100 m di raggio. Rispetto al Bluetooth classico, il più grande vantaggio di BLE è il consumo energetico. Il consumo energetico di BLE è inferiore del 90% rispetto a quello di Classic Bluetooth, mentre la distanza di trasmissione è aumentata e anche la sicurezza e la stabilità sono migliorate. Supporti BLE Crittografia AES e Verifica CRC , che garantisce la sicurezza della comunicazione tra i dispositivi connessi.

Beacon, come tecnologia di posizionamento basata sul protocollo Bluetooth 4.0, ha attirato sempre più attenzione dal mercato del posizionamento indoor. Con lo sviluppo dell'informatizzazione dell'Internet of Things e il continuo accumulo di requisiti per la raccolta e l'elaborazione di big data, la tecnologia Beacon a basso consumo e basso consumo è diventata il fulcro delle applicazioni di posizionamento indoor. Le sue caratteristiche possono favorire la rapida implementazione del sistema di posizionamento indoor IoT.

1) Nessun abbinamento

2) Ricevi informazioni in background

Il push delle informazioni di Beacon richiede un'APP. Tuttavia, non è necessario aprire l'APP quando utilizziamo la funzione di posizionamento interno per ricevere i segnali Beacon. L'APP corrispondente deve essere aperta solo durante la visualizzazione del servizio push di informazioni Beacon.

3) Nessuna funzione di trasmissione dati.

La stazione base del dispositivo Beacon invia solo le informazioni necessarie sotto forma di dati di trasmissione e utilizza la modalità Bluetooth non collegabile.

Se l'APP vuole eseguire e trasmettere dati per comunicare con il server per realizzare funzioni personalizzate e ottenere dati specifici, è necessario attivare altri metodi di comunicazione dati, come Wi-Fi, 4G, ecc.

Inoltre, il posizionamento Beacon non ha bisogno di utilizzare la rete, il che significa che la rete non passa attraverso il server. L'algoritmo di posizionamento Beacon può essere implementato localmente e il dispositivo stesso completa il posizionamento senza calcolare tramite il server online. La premessa è che i dati della mappa siano inizializzati e scritti in anticipo sul dispositivo locale.

4. La differenza tra iBeacon e Eddystone

1) iBeacon

La tecnologia iBeacon è una precisa tecnologia di micro-posizionamento basata su Bluetooth 4.0 lanciata da Apple al WWDC nel 2013. La tecnologia sottostante utilizza BLE. È supportato dopo iPhone 4S.

Quando lo smartphone è vicino a un Beacon, lo smartphone può ricevere il segnale Beacon. E il raggio di ricezione del segnale può raggiungere i 50 m.

Apple ha inserito le interfacce relative a iBeacon in CoreLocation.framework. Google supporta la funzione in Android 4.3 e versioni successive. Gli sviluppatori possono utilizzare la tecnologia iBeacon purché soddisfino gli standard tecnici iBeacon. Una certa limitazione è che il formato del protocollo non può essere modificato.

2) Eddystone

Eddystone è un beacon Bluetooth LE open source multipiattaforma lanciato da Google il 15 luglio 2015. Viene utilizzato principalmente per inviare varie informazioni push alle persone in pubblico.

Poiché Google lo considera un progetto open source, non utilizza il nome dell'azienda per denominare il progetto open source. Ad esempio, il sistema operativo Android non utilizza il nome dell'azienda Google. Il pubblico non ha bisogno di sapere da quale azienda proviene Eddystone. Solo l'OEM che ha creato il beacon e lo sviluppatore dell'app corrispondente lo sanno.

5. Come utilizzare BLE per dispositivi Beacon

Ora, sappiamo cosa BLE, Beacon, iBeacon, Eddytstone sono. Diamo un'occhiata a come implementare le funzioni basate sulla tecnologia BLE per i dispositivi beacon?

Il ruolo dei dispositivi BLE cambia in modalità peer to peer (ovvero Unicast) o broadcast. I ruoli comuni sono i seguenti.

Capiamo come funziona la connessione BLE completa.

1) L'analisi del processo di scansione e connessione pubblicitaria BLE

Una periferica o un'emittente inizia sempre con la pubblicità prima di accettare una connessione. In effetti, i pacchetti pubblicitari sono l'unico modo che consente a una centrale oa uno scanner di scoprire una periferica o un'emittente. Lo slave invierà un pacchetto pubblicitario ogni determinato intervallo di tempo. L'intervallo è compreso tra 20 ms e 10,24 s, che è chiamato intervallo di trasmissione . La nuova trasmissione interna influenzerà il tempo di connessione per il prossimo avvio.

Il master deve ricevere il pacchetto di trasmissione prima di inviare la richiesta di connessione. Lo slave monitora solo la richiesta di connessione del master per un periodo di tempo dopo l'invio di un pacchetto broadcast. Un pacchetto broadcast può trasportare un certo numero di byte di dati [BLE4.2: 31 byte; BLE5.0: 251 byte (pacchetto esteso)]. Di solito contiene nome utente, informazioni sul dispositivo, logo collegabile, ecc. I tipi di trasmissione possono essere suddivisi in quattro tipi:

Quando il master riceve un pacchetto di trasmissione, invierà una richiesta di scansione per ottenere più dati di trasmissione e la premessa è che lo scanner attivo sia stato configurato. Quindi lo slave risponde alla richiesta di scansione inviando una risposta di scansione, che può contenere ulteriori 31 byte di dati.

Trasmissione, richiesta di scansione e risposta, utilizzano tre diverse bande di frequenza 2.4G per evitare interferenze WLAN.

La scansione viene utilizzata dal master per monitorare i pacchetti di trasmissione e inviare richieste di scansione. Ci sono due parametri di temporizzazione che devono essere annotati: "Finestra di scansione" (La durata di una scansione) e "Intervallo di scansione" (Il tempo totale di una scansione, incluso il tempo in cui la scansione viene interrotta e l'ora in cui scansione in corso). Per ogni intervallo di scansione, il tempo di scansione principale è uguale alla "finestra di scansione". Cioè, se la "finestra di scansione" è uguale all'"intervallo di scansione", significa che il master è in continua scansione. Pertanto, il ciclo di lavoro della scansione principale è il tempo della "finestra di scansione" diviso per il tempo dell'"intervallo di scansione" e quindi moltiplicato per il 100%.

Quando il master desidera accedere alla connessione, eseguirà lo stesso processo della scansione dei pacchetti di trasmissione. Quando la connessione viene avviata e il master riceve un pacchetto di trasmissione, il master invierà una richiesta di connessione allo slave.

I ruoli del master e dello slave sono definiti in base al primo scambio di dati nella connessione. Al momento della connessione, il master richiederà i dati secondo l'"Intervallo" definito dallo slave. L'intervallo di tempo è chiamato "intervallo di connessione". Ed è usato per la connessione principale. Tuttavia, lo slave può inviare richieste di aggiornamento dei parametri di connessione al master.

Secondo la specifica Bluetooth Core, l'intervallo deve essere compreso tra 7,5 ms e 4 s. Se lo slave non risponde al pacchetto dal master entro l'intervallo di tempo, si parla di timeout di supervisione della connessione e la connessione viene considerata persa. È possibile ottenere una maggiore velocità di trasmissione dei dati trasmettendo più pacchetti in ciascun intervallo di connessione e ogni pacchetto può inviare fino a 20 byte. Tuttavia, se è necessario controllare l'assorbimento di corrente e lo slave non ha dati da inviare, è possibile ignorare un certo numero di intervalli. Gli intervalli che vengono ignorati sono chiamati "latenza slave". In una connessione, il dispositivo salterà nella banda di frequenza attraverso tutti i canali.

2) Come usare Beacon

Il dispositivo Beacon utilizza solo il canale di trasmissione, quindi non ci sono passaggi di connessione relativi a BLE. Come significato letterale di beacon, questo dispositivo invia pacchetti di dati a un certo intervallo di tempo e i dati inviati possono essere ottenuti da un dispositivo master come un telefono cellulare.

6. Introduzione all'uso della tecnologia iBeacon

Quanto segue introduce principalmente come utilizzare iBeacon.

1) Proprietà di iBeacon

iBeacon è essenzialmente un'informazione sulla posizione, quindi Apple ha integrato la funzione iBeacon in Core Location. Ci sono tre attributi per identificare un iBeacon: ProximityUUID, major e minor.

a) ProximityUUID è un NSUUID, utilizzato per identificare l'azienda. L'iBeacon utilizzato da ogni azienda e organizzazione dovrebbe avere lo stesso UUID di prossimità, noto anche come UUID.

b) Maggiore viene utilizzato per identificare un gruppo di beacon correlati. Ad esempio, nell'applicazione di una catena di supermercati, il faro di ogni filiale dovrebbe avere la stessa major. Il ruolo di major è simile al raggruppamento per gestire al meglio un gran numero di dispositivi Beacon.

c) Minore è usato per distinguere un beacon specifico. È la gestione del numero dei dispositivi Beacon nello stesso gruppo. Ad esempio, in una catena di supermercati, si possono distinguere diversi prodotti su un determinato scaffale.

Se questi attributi non sono specificati, verranno ignorati quando il dispositivo viene abbinato. Ad esempio, CLBeaconRegion che specifica solo la probabilitàUUID può corrispondere a tutti i dispositivi beacon di un'azienda.

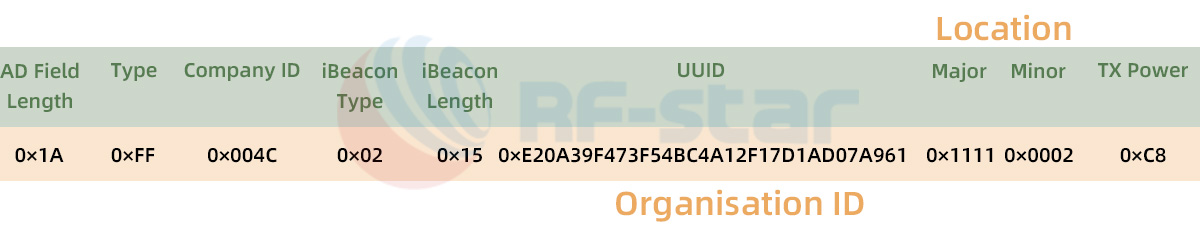

2) Formato cornice iBeacon

Quello che segue è il formato del frame del pacchetto di trasmissione iBeacon. Sappiamo che il formato del frame è composto da parametri come lunghezza di trasmissione, tipo, ID azienda, tipo iBeacon, lunghezza iBeacon, UUID, Major, Minor e potenza TX.

L'ID dell'azienda serve a visualizzare il logo dell'azienda. Ad esempio, l'UUID a 16 bit che le seguenti società applicano a Bluetooth SIG: Baidu (0xFDC2, 0xFDC3), Xiaomi (0xFDAB, 0xFDAA, 0xFE95), Alibaba (0xFE3C), Nordic (0xFE59, 0xFE58).

7. Introduzione all'uso della tecnologia Eddystone

Quanto segue introduce principalmente come utilizzare Eddystone.

1) Proprietà di Eddystone

Eddystone non solo supporta l'open source, ma supporta anche più framework. Apple iBeacon e Google "The Physical Web" supportavano solo un framework prima.

Eddystone è compatibile con più framework e diversi fornitori di beacon vendono beacon per scopi diversi. Significa che sia i telefoni iOS che Android possono ricevere il segnale Google Eddystone Beacon. Questa è un'ottima notizia per i commercianti che hanno bisogno di spingere le informazioni del negozio. Significa anche che tutti i telefoni cellulari possono ricevere messaggi push invece di essere limitati dal sistema iOS come iBeacon.

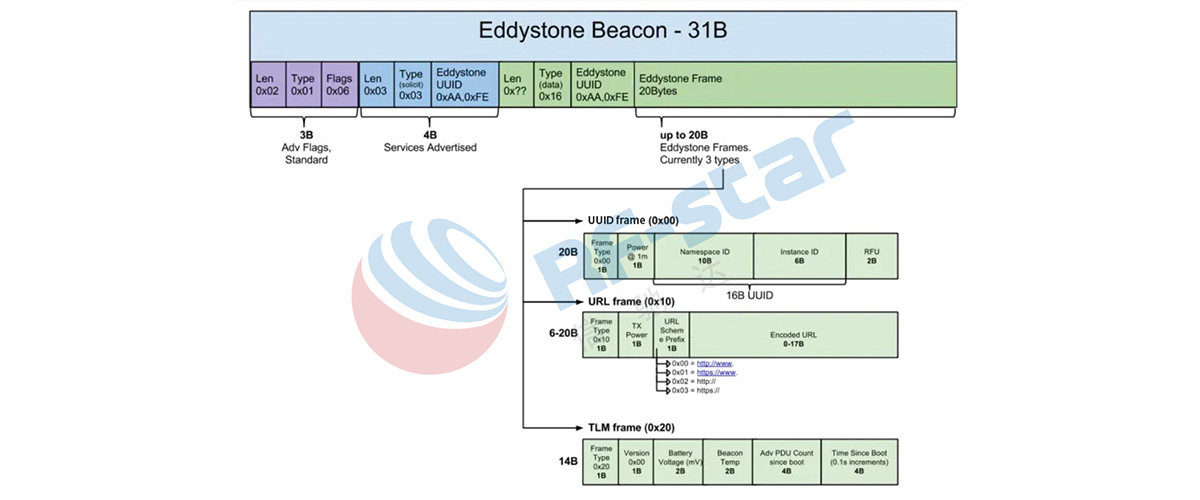

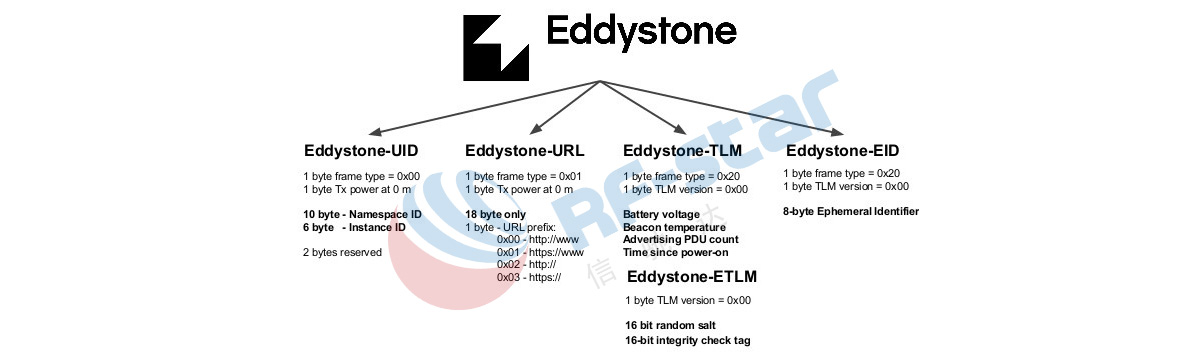

I framework multipli di Eddystone contengono dati in quattro formati: UID, URL, TLM ed EID.

L'UID di Eddystone era originariamente pensato per essere compatibile con iBeacon UUID. Rompe la limitazione del solo iBeacon UUID, l'UID può essere impostato liberamente dai commercianti. L'app può scegliere di accettare solo messaggi da questo UID. Con un UID univoco, l'app del commerciante può anche determinare dove si trova l'utente nel mondo e inviare informazioni rilevanti, come coupon, connessioni Wi-Fi e così via.

URL link è ovviamente più diffuso e più semplice dell'UID. Ci sono browser su qualsiasi telefono cellulare e possono aprire l'URL. In questa trasmissione una tantum, l'utente non vuole scaricare l'app per ricevere le informazioni push e l'URL è senza dubbio la scelta migliore.

Il TLM Il framework di telemetria remota è utile per le aziende che hanno bisogno di controllare un gran numero di beacon. La maggior parte dei beacon è alimentata a batteria e deve essere sostituita o ricaricata dopo un periodo di tempo. Il framework dei dati di telemetria consente al beacon di inviare il proprio stato come informazioni sull'alimentazione al personale circostante, in modo che il personale possa essere preso di mira per la manutenzione e la sostituzione.

EID è un quadro di sicurezza. È un beacon che consente solo agli utenti autorizzati di leggere le informazioni. Ad esempio, in un'azienda, i beacon vengono posizionati nella lobby per trasmettere a tutti i clienti e visitatori. Tuttavia, l'azienda dispone anche di informazioni che desidera trasmettere solo ai dipendenti. Ovviamente, non vogliono che queste informazioni vengano visualizzate da clienti e visitatori.

2) Formato cornice Eddystone

Eddystone non utilizza il campo dati del produttore, ma inserisce il valore 0xFEAA nel campo UUID completo del servizio a 16 bit e utilizza il campo dati del servizio associato per contenere le informazioni Beacon. Ecco tutti i dettagli.